Plus subtile et personnalisée que sa cousine l’arnaque de masse, une nouvelle forme de cybercriminalité gagne du terrain en ciblant spécifiquement des individus et des organisations. Connue sous le nom de spear phishing, ou harponnage, cette technique d’ingénierie sociale se distingue par sa précision chirurgicale et son taux de réussite alarmant. Elle ne repose pas sur le hasard, mais sur une préparation minutieuse visant à exploiter la confiance de ses victimes pour dérober des informations confidentielles, des accès ou des fonds. Comprendre ses mécanismes est la première étape indispensable pour s’en prémunir.

Qu’est-ce que le spear phishing ?

Une définition de la menace ciblée

Le spear phishing est une forme d’attaque par hameçonnage qui vise une personne ou un groupe restreint de personnes au sein d’une organisation. Contrairement au phishing classique qui envoie des milliers de messages génériques en espérant qu’une poignée de destinataires mordent à l’hameçon, le spear phishing est une opération de haute précision. Les cybercriminels effectuent des recherches approfondies sur leurs cibles, collectant des informations sur les réseaux sociaux professionnels, les sites web d’entreprise et d’autres sources publiques pour construire un message hautement crédible et personnalisé.

Les objectifs des cybercriminels

Les motivations derrière une attaque de spear phishing sont variées mais presque toujours malveillantes. L’objectif principal est de tromper la victime pour qu’elle accomplisse une action spécifique. Ces actions peuvent inclure :

- Le vol d’identifiants : amener la victime à saisir son nom d’utilisateur et son mot de passe sur une fausse page de connexion.

- L’installation de logiciels malveillants : inciter la cible à ouvrir une pièce jointe infectée ou à cliquer sur un lien qui déclenchera le téléchargement d’un malware (rançongiciel, logiciel espion, etc.).

- La fraude financière : persuader un employé du service financier d’effectuer un virement vers un compte contrôlé par l’attaquant, souvent en usurpant l’identité d’un dirigeant.

- L’espionnage industriel : obtenir un accès au réseau interne de l’entreprise pour exfiltrer des données sensibles comme des secrets commerciaux ou de la propriété intellectuelle.

La précision de l’attaque rend ces objectifs bien plus atteignables que par des méthodes de masse. Cette distinction fondamentale avec le phishing traditionnel mérite d’être analysée en détail.

Les différences entre phishing et spear phishing

Une question de cible et de personnalisation

Si le phishing et le spear phishing partagent le même principe de base, qui est de tromper un utilisateur par email, leur exécution diffère radicalement. Le phishing est un jeu de chiffres, une pêche au chalut, tandis que le spear phishing est une chasse ciblée, une pêche au harpon. Le tableau ci-dessous met en évidence les principales distinctions entre ces deux types de menaces.

| Critère | Phishing traditionnel | Spear Phishing |

|---|---|---|

| Cible | Large et non spécifique (des milliers d’utilisateurs) | Spécifique (un individu ou un petit groupe) |

| Personnalisation | Faible ou inexistante (message générique) | Très élevée (utilise des informations personnelles) |

| Volume d’envoi | Très élevé | Très faible |

| Taux de réussite | Faible | Élevé |

| Effort de l’attaquant | Minimal | Important (phase de recherche approfondie) |

L’effort de recherche en amont

La clé du succès du spear phishing réside dans la phase de reconnaissance. Les attaquants passent un temps considérable à étudier leur cible. Ils épluchent les profils LinkedIn pour comprendre la hiérarchie de l’entreprise, identifier les rôles et les responsabilités de chacun. Ils analysent les publications sur les réseaux sociaux pour connaître les centres d’intérêt, les relations professionnelles ou même les dates de vacances d’un employé. Cette masse d’informations permet de créer un email qui non seulement semble légitime, mais qui résonne personnellement avec la victime, faisant référence à un projet en cours, à un collègue ou à un événement récent pour endormir toute méfiance.

Cette approche sur mesure explique pourquoi le spear phishing parvient si souvent à déjouer les barrières techniques et humaines, ce qui en fait une menace particulièrement redoutable pour toutes les organisations.

Pourquoi le spear phishing est-il si dangereux ?

Le contournement des défenses traditionnelles

Les filtres anti-spam et anti-phishing classiques sont conçus pour repérer les signes d’attaques de masse : expéditeurs suspects, liens malveillants connus, pièces jointes génériques. Or, un email de spear phishing est souvent unique. Il peut provenir d’une adresse email légitime qui a été compromise ou d’un domaine très similaire à un domaine de confiance. Ne contenant pas les marqueurs habituels des campagnes de phishing, il passe fréquemment sous le radar des solutions de sécurité automatisées. La victime se retrouve donc en première ligne, seule face à la menace.

L’impact psychologique sur la victime

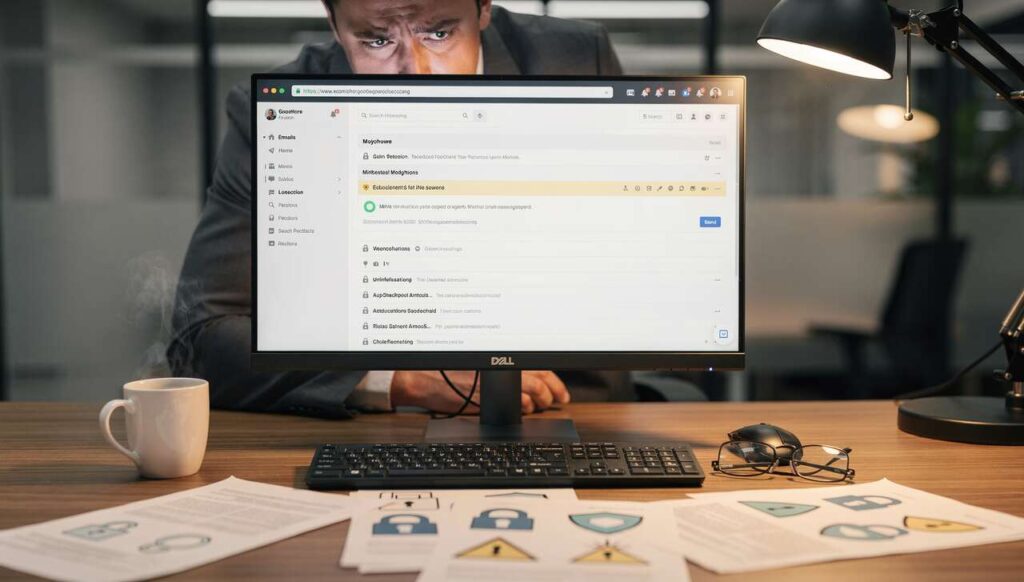

Le véritable danger du spear phishing réside dans sa maîtrise de l’ingénierie sociale. L’attaquant ne pirate pas un système, il pirate un être humain. En utilisant les informations collectées, il manipule des leviers psychologiques puissants :

- Le principe d’autorité : un email semblant provenir du PDG demandant un virement urgent met une pression énorme sur un employé du service comptabilité.

- La confiance : un message d’un « collègue » demandant de l’aide sur un document partagé paraît anodin.

- L’urgence et la peur : un faux avertissement de sécurité demandant une réinitialisation immédiate du mot de passe peut pousser à une action irréfléchie.

Cette exploitation de la psychologie humaine rend la détection extrêmement difficile, car l’email semble parfaitement s’inscrire dans le contexte professionnel habituel de la victime.

Les conséquences financières et réputationnelles

Les retombées d’une attaque de spear phishing réussie peuvent être catastrophiques. Les exemples ne manquent pas pour illustrer l’ampleur des dégâts. En 2015, l’entreprise Ubiquiti Networks a perdu plus de 40 millions de dollars suite à une fraude au président. Le groupe de cybercriminels Carbanak est, quant à lui, parvenu à dérober plus d’un milliard de dollars à diverses institutions financières en utilisant des techniques de spear phishing pour infiltrer leurs réseaux. Au-delà des pertes financières directes, les entreprises victimes subissent des dommages réputationnels, une perte de confiance de la part de leurs clients et peuvent faire face à de lourdes sanctions réglementaires en cas de fuite de données personnelles.

Pour mieux comprendre comment de tels scénarios peuvent se produire, il est essentiel de décortiquer le déroulement typique d’une de ces attaques.

Comment les attaques de spear phishing se déroulent-elles ?

Phase 1 : La reconnaissance

C’est l’étape fondamentale et la plus longue. L’attaquant identifie sa cible (une entreprise) puis les individus clés au sein de celle-ci (dirigeants, responsables financiers, administrateurs système). Il collecte ensuite un maximum d’informations publiques sur eux : structure hiérarchique, partenaires commerciaux, projets en cours, jargon technique utilisé en interne. Tout est bon pour construire une histoire crédible.

Phase 2 : La création du leurre

Armé de ces informations, l’attaquant prépare son piège. Il peut enregistrer un nom de domaine très proche de celui de l’entreprise ciblée (par exemple, « societe.co » au lieu de « societe.com ») ou usurper l’adresse email d’un contact de confiance. Il rédige ensuite l’email parfait, en imitant le ton et le style de la personne qu’il prétend être. La pièce jointe (un faux devis en PDF, un rapport en .docx) ou le lien (vers une fausse page de connexion Office 365) est l’arme qui délivrera la charge malveillante. Le message est souvent envoyé à un moment où la victime est susceptible d’être moins vigilante, par exemple depuis son ordinateur portable en fin de journée.

-

Lenovo IdeaPad Slim 3 Chromebook 14M868 - Ordinateur Portable 14'' FHD (MediaTek Kompanio 520, RAM 4Go, SSD 64Go, Arm Mali-G52 2EE MC2 GPU, Chrome OS) Clavier AZERTY Français - BleuLes Chromebooks fonctionnent avec ChromeOS, le système d'exploitation rapide et sécurisé de Google. Cet appareil est conçu pour fonctionner avec ce système d'exploitation afin d'en optimiser les performances et la sécurité. [Connectez-vous simplement avec votre compte Google pour accéder instantanément aux applications Google Workspace intégrées, comme Docs et Sheets.] Pour utiliser Microsoft 365, il vous suffit de vous rendre sur Microsoft365.com dans votre navigateur afin de créer et de modifier des documents Word, Excel et PowerPoint en ligne. Bien que les versions desktop ne soient pas installables, cette méthode offre un accès complet. Notez qu'un abonnement à Microsoft 365 est nécessaire pour accéder aux fonctionnalités supplémentaires. Écran : 14" FHD avec un cadre ultrafin offrant une qualité d'affichage très agréable et fluide Partagez facilement votre écran avec vos proches grâce aux larges angles de vision de l'écran IPS Processeur : MediaTek Kompanio 520 | RAM : 4 Go | Stockage : 64 Go Ayez de la place pour tous vos éléments essentiels et collaborez sur plusieurs appareils grâce à un ensemble de ports, offrant un transfert de données rapide, notamment un port Type-C complet qui vous permet de charger, de transférer des fichiers et de vous connecter à un moniteur en même temps.

-

ACER Chromebook 315 CB315-4H-C7R0, Ordinateur Portable 15,6'' Full HD, PC Portable (Intel Celeron N4500, RAM 4Go, 128Go eMMC, Intel UHD Graphics, ChromeOS), Laptop Gris, Clavier AZERTY (Français)PUISSANCE DE TRAITEMENT : Lec processeur Intel Celeron N4500, 4 Go RAM DDR4X, 128 Go de SSD et graphiques Intel UHD Graphics; profitez d'un temps de chargement accéléré et d'une qualité graphique améliorée ÉCRAN FULL HD : Le grande écran non tactile Full HD LED LCD de 15,6" pouces aux bords fins améliore votre productivité et vous permet de profiter d'images vives et de couleurs éclatantes; BlueLightShield atténue la lumière bleue PRODUCTIVITÉ CONTINUE : Conçu pour vous accompagner, ce Chromebook est un ordinateur portable professionnel et léger de 1,6 kg pour 20 mm d'épaisseur, batterie longue durée ultra-performante CONNECTIVITÉ FLEXIBLE : Ce PC portable est équipé d'un grand nombre de ports pour tous vos besoins : 2 x USB 3.2 Type A; 2 x USB 3.2 Type C, Wi-Fi 6, Bluetooth 5.0; 1 x combo jack audio/micro 3,5mm; 1 x Microphone CHROME OS : ChromeOS offre un temps de démarrage de 8 secondes, interface intuitive, protection intégrée contre les virus et batterie longue durée jusqu'à 10 heures; ne fonctionne pas sous Windows

-

ASUS VivoBook 14 Business Laptop 14" FHD Anti-Glare Intel 6-core i3-1215U 8 Go DDR4 128 Go SSD Type-C Caméra de confidentialité SonicMaster Charge rapide Win11 ICP Hub8 Go de RAM | SSD 128 Go Équipé du puissant et rapide processeur Intel 6 cœurs i3-1215U de 12e génération 14" FHD (1920 x 1080) anti-reflet, carte graphique Intel UHD intégrée 1 x USB-C 3.2, 2 x USB-A 3.2, 1 x USB 2.0, 1 x HDMI 1.4 Microsoft Windows 11 Home en mode S, Wi-Fi 6E, caméra de confidentialité HD 720p, SonicMaster, charge rapide, hub USB-C Auth

Phase 3 : L’exécution de l’attaque

L’email est envoyé. Son apparence légitime et son contexte pertinent trompent la victime, qui baisse sa garde. Elle ouvre la pièce jointe, qui installe un logiciel malveillant en arrière-plan, ou clique sur le lien et entre ses identifiants sur une page de phishing parfaitement imitée. L’attaquant a atteint son premier objectif.

Phase 4 : L’exploitation

Une fois le pied dans la place, l’attaquant peut passer à l’action. Selon son but, il peut utiliser les identifiants volés pour accéder à des comptes sensibles, se déplacer latéralement sur le réseau de l’entreprise, exfiltrer des données ou déclencher une fraude financière. Les dégâts ne sont souvent découverts que bien plus tard.

Ce processus insidieux montre à quel point la vigilance est cruciale. Heureusement, même les emails de spear phishing les plus sophistiqués laissent des indices qui peuvent trahir leur nature frauduleuse.

Comment détecter une tentative de spear phishing ?

Les indices dans l’adresse de l’expéditeur

Le premier réflexe doit être de vérifier l’adresse email complète de l’expéditeur, pas seulement le nom qui s’affiche. Il faut être attentif aux détails. Une simple lettre peut être changée dans le nom de domaine (par exemple, « rn » au lieu de « m »). Il faut se méfier des domaines qui semblent légitimes mais qui utilisent des extensions inhabituelles (.info, .biz). Survoler le nom de l’expéditeur avec le curseur de la souris peut révéler la véritable adresse qui se cache derrière.

L’analyse du contenu du message

Même si les emails de spear phishing sont bien rédigés, certains signaux d’alerte peuvent subsister. Une demande inhabituelle ou inattendue, surtout si elle implique de l’argent ou des informations sensibles, doit immédiatement éveiller les soupçons. Un ton excessivement pressant, qui insiste sur l’urgence de la situation pour empêcher la réflexion, est un classique de la manipulation. Toute rupture avec les procédures habituelles de l’entreprise (par exemple, une demande de virement par email sans bon de commande) est un drapeau rouge majeur.

La vérification des liens et des pièces jointes

Il ne faut jamais cliquer sur un lien sans l’avoir inspecté au préalable. En passant la souris dessus (sans cliquer), l’URL de destination réelle s’affiche généralement en bas du navigateur ou du client de messagerie. Si cette URL semble suspecte ou ne correspond pas à l’adresse attendue, c’est un piège. De même, il faut se méfier des pièces jointes inattendues, même si elles semblent provenir d’un contact connu. Les types de fichiers comme .zip, .exe ou les documents Office contenant des macros sont particulièrement à risque. Pour effectuer ces vérifications, une bonne souris d’ordinateur est un outil indispensable.

-

Logitech M185 Souris sans Fil, 2.4 GHz avec Mini Récepteur USB, Longévité de la Pile 12 Mois, Résolution du Capteur 1000 PPP, Ambidextre, Compatible PC, Mac, Ordinateur Portable - Gris/NoirSouris Compacte : Avec une forme confortable et incurvée, cette souris sans fil ambidextre Logitech convient aux droitiers ou gauchers et est bien supérieure au pavé tactile Durable et Fiable : Cette souris USB sans fil comprend une roulette de défilement, une durée de pile jusqu'à 1 an (2) grâce à un mode de veille intelligent, et est livrée avec une pile AA Compatibilité Universelle : La souris Logitech fonctionne avec votre PC Windows, Mac ou ordinateur portable, peu importe l'ordinateur que vous avez aujourd'hui ou demain votre souris sera compatible Simplicité Plug and Play : Branchez le petit nano récepteur USB et commencez à travailler dans la seconde. Cela donne une connexion fiable à votre souris sans fil d'ordinateur, jusqu'à 10m (5) Mieux que le pavé tactile : Ajoutez la M185 à votre ordinateur. Selon une étude, les utilisateurs d'ordi portable qui optent pour la souris sont 50% plus productifs (3) et 30% plus rapides (4) Petite et portable : La taille compacte et le curseur de contrôle rendent la souris parfaite pour les petites et moyennes mains, les espaces de travail ou bureaux étroits et bureaux remplis Les pièces en plastique de la souris M185 sont en plastique recyclé post-consommation certifié (77% pour le modèle Black et 49% pour Charcoal/Grey, Black/Blue Glossy et Black/Red Glossy (6)) Empreinte carbone du produit: 3,97 kg CO2e

-

Amazon Basics Souris filaire USB à 3 boutons, Standard, silencieuse, noireSouris optique filaire avec prise ergonomique, compatible avec Windows/Windows 10 et Mac OS La conception à 3 boutons permet une utilisation dynamique grâce aux boutons gauche, droit et central (intégrés à la molette) ainsi qu’à la molette de défilement Boutons gauche/droit à clic silencieux pour une utilisation en toute discrétion dans les lieux publics, en réunions ou lorsque vous travaillez tard La sensibilité à 1000 DPI offre un contrôle précis Le système Plug and Play permet une utilisation facile et pratique. Remarque : vous aurez besoin d’un adaptateur USB type C vers USB femelle type A si votre ordinateur ne dispose que de ports USB de type C Dimensions de la souris : 11 x 6 x 4 cm (L x l x H), avec câble USB-A de 2 mètres

-

T'nB Souris Shark - Souris Optique Filaire - NoirSROPSHARK1 SROPSHARK1

La détection est une compétence essentielle, mais elle doit s’inscrire dans un cadre de défense plus global pour être véritablement efficace.

Stratégies de protection contre le spear phishing

La sensibilisation et la formation continue

Puisque le spear phishing cible l’humain, la première ligne de défense est humaine. Il est impératif de former l’ensemble des collaborateurs à reconnaître les signes d’une tentative de harponnage. Cette formation ne doit pas être un événement ponctuel, mais un processus continu. L’organisation de campagnes de simulation de phishing contrôlées est un excellent moyen de tester la vigilance des employés et de leur apprendre à réagir correctement dans un environnement sécurisé, sans risque réel pour l’entreprise.

Les solutions technologiques de défense

La technologie reste un rempart crucial. Des solutions de sécurité de la messagerie avancées, dotées d’intelligence artificielle, peuvent analyser les emails entrants pour détecter des anomalies comportementales, des tentatives d’usurpation d’identité ou des liens suspects qui échapperaient aux filtres traditionnels. L’activation systématique de l’authentification multifacteur (MFA) sur tous les comptes (messagerie, VPN, applications cloud) est une mesure de sécurité fondamentale. Elle ajoute une couche de protection décisive, car même si un attaquant vole un mot de passe, il ne pourra pas se connecter sans le second facteur d’authentification. Un réseau d’entreprise bien protégé, derrière un routeur sécurisé et à jour, est également une base indispensable.

-

TP-Link Archer AX18 Routeur WiFi 6, Routeur WiFi AX 1500 Mbps bi-Bande, 4 Ports Gigabit, 4 antennes à Haute Performance, WPA3, Contrôle Parental, EasyMesh, Antivirus intégréTechnologie WiFi 6 - Archer AX18 est équipé de la dernière technologie sans fil, WiFi 6, pour des vitesses plus rapides, une plus grande capacité et une réduction de la congestion du réseau Débits 1,5 Gbit/s - le routeur Archer AX18 atteint des vitesses encore plus rapides jusqu'à 1,5 Gbit/s (1201 Mbps sur la bande 5 GHz et 300 Mbps sur la bande 2,4 GHz) Connectez plus d'appareils - la technologie WiFi 6 communique plus de données à plus d'appareils en utilisant la technologie révolutionnaire OFDMA et MU-MIMO tout en réduisant simultanément le décalage Couverture plus fiable - obtenez une couverture WiFi plus solide et plus fiable avec Archer AX18 car il concentre la puissance du signal sur vos appareils à l'aide de la technologie Beamforming et de quatre antennes Augmentation de la durée de vie de la batterie - la technologie Target Wake Time réduit la consommation d'énergie de vos appareils pour prolonger la durée de vie de la batterie Configuration facile - configurez votre routeur en quelques minutes avec la puissante application TP-Link Tether Rétrocompatible - Archer AX18 prend en charge toutes les normes 802.11 précédentes et tous les appareils WiFi

-

TP-Link Archer BE3600 Routeur WiFi 7, Vitesse jusquà 3,6 Gbit/s, bi-Bande, 2 Ports 2.5G, USB 3.0, 4 antennes à Haute Performance, EasyMesh, WPA3, Contrôle Parental, Antivirus intégré【Wi-Fi 7 : la nouvelle ère du Wi-Fi + l’expertise TP-Link】La technologie Wi-Fi 7 (802.11be) apporte des innovations majeures comme 4K-QAM, 320 MHz de largeur de canal et Multi-Link Operation (MLO), offrant une hausse de débit d’environ 20 % par rapport à WiFi 6. En tant que marque pionnière dans la technologie réseau, TP-Link met en avant ce standard comme socle de son leadership dans l’ère Wi-Fi 7. 【Vitesse Wi-Fi 7 ultra-rapide】Profitez de la nouvelle génération Wi-Fi 7 (802.11be) avec des vitesses fulgurantes : 2 882 Mbps sur 5 GHz et 688 Mbps sur 2,4 GHz, soit bien plus rapide que le Wi-Fi 6. Idéal pour le streaming 4K, le cloud gaming ou les transferts lourds sans latence. 【Couverture étendue avec 4 antennes externes & beamforming】Les 4 antennes à gain élevé diffusent un signal puissant dans toute la maison. La technologie Beamforming oriente le signal vers vos appareils pour une couverture homogène, même à travers les murs. 【Ports 2,5 GbE & USB 3.0】2 ports 2,5 G (WAN + LAN) et trois ports Gigabit garantissent une connectivité filaire sans goulot d’étranglement. Le port USB 3.0 permet le partage rapide de fichiers, le streaming ou le stockage local. 【Sécurité WPA3 & TP-Link HomeShield】Bénéficiez du chiffrement WPA3, la norme de sécurité Wi-Fi la plus récente, pour protéger vos données personnelles. Le système HomeShield offre des contrôles parentaux et une protection réseau en temps réel. Compatible avec EasyMesh, pour une couverture Wi-Fi homogène dans toute la maison. 【Installation simplifiée via l’application Tether】Configurez votre routeur en quelques minutes grâce à l’app TP-Link Tether, disponible sur iOS et Android. Suivez les étapes guidées, gérez votre réseau, vos appareils et vos contrôles parentaux, le tout depuis votre smartphone — simple et rapide !

-

Répéteur WiF,Amplificateur Wi-FI Haute Performance,Couverture 930 m², 6 Antennes Haute Puissance, Installation WPS 1 Clic, 2 Ports Ethernet, 3 Modes (Répéteur/Routdeur/Point 'Accès)Couverture Large jusqu'à 630 m² : Répéteur WiFi Équipé de 6 antennes haute puissance, cet amplificateur étend votre signal Wi-Fi pour couvrir jusqu'à 930 m². Éliminez les zones mortes dans les grandes maisons, les appartements sur plusieurs niveaux, les bureaux ou les jardins. Double Bande 2.4GHz & 5GHz: Profitez de streamings 4K, jeux en ligne et appels vidéo sans interférences. L'appareil sélectionne automatiquement la bande optimale (2.4GHz pour la portée, 5GHz pour la vitesse). 3 Modes de Fonctionnement Flexibles: Répéteur, Routeur, Point d'Accès (AP) . Adaptez votre réseau facilement selon vos besoins à la maison, au bureau ou en déplacement. Installation WPS en 1 Clic & Ports Ethernet: Étendez votre Wi-Fi en 8 secondes avec le bouton WPS. Les 2 ports Gigabit Ethernet assurent une connexion filaire stable pour TV connectées, consoles de jeu (PS5/Xbox) ou PC fixes. -Sécurité Renforcée : Prend en charge les protocoles de chiffrement WEP, WPA et WPA2 pour protéger votre réseau des accès non autorisés et sécuriser vos données personnelles. Configuration Rapide et Simple: Aucune compétence technique requise. Configurez l'appareil via navigateur web ou application mobile en quelques minutes. Conception plug-and-play.

La mise en place de procédures de vérification

La technologie et la formation doivent être complétées par des processus organisationnels robustes. Pour toutes les demandes sensibles, comme un changement de coordonnées bancaires ou un virement d’un montant élevé, une procédure de vérification « hors bande » doit être obligatoire. Cela signifie que la confirmation doit se faire par un autre canal de communication que l’email. Un appel téléphonique rapide à l’interlocuteur, en utilisant un numéro de téléphone connu et non celui indiqué dans l’email suspect, suffit souvent à déjouer une attaque et à éviter une catastrophe financière.

Le spear phishing est une menace sophistiquée qui exploite la confiance et la psychologie humaine pour contourner les défenses techniques. Sa nature ciblée et personnalisée le rend particulièrement dangereux et efficace. La lutte contre ce fléau ne peut reposer sur une solution unique. Elle exige une approche de défense en profondeur, combinant des technologies de sécurité avancées, des procédures de vérification strictes pour les opérations sensibles et, surtout, une culture de la sécurité forte, entretenue par la formation et la sensibilisation constante de chaque collaborateur.